Натиснете върху снимката за да видите оригиналният

размер.

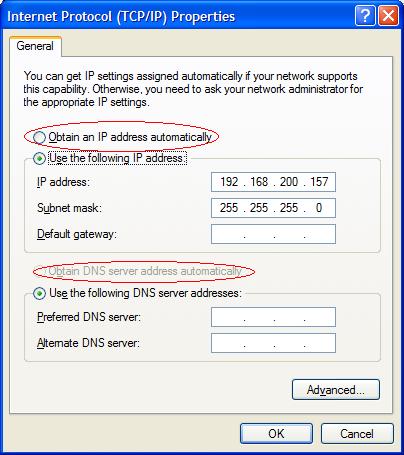

Когато искаме да посетим даден сайт ние въвеждаме адрес, като фактически правим заявка към определен Web сървър| т.е. компютър|, където се складира сайта.

Ай пи-то е нашият адрес към който се отправя отговора на тази заявка, като за визуализация използваме уеб браузър благодарение на който виждаме страниците, които сме поръчали. Вече писах, че за да бъде възможна тази комуникация се използват мрежови протоколи, които се използват за предаване на информацията\ или още т.н. транспортни протоколи\, които предават информацията посредством малки пакети с данни. Когато разглеждате даден сайт Web сървъра оставя на хард диска ви малък файл с данни- който се нарича бисквитка. Когато посетим сайт, който създава cookies, вградени в страницата команди карат нашия браузър да установи връзка със сървъра на сайта. Сървърът изпраща обратно информацията към вашия браузър, която се записва на точно определено място на твърдия диск, като различните уеб браузъри съхраняват бисквитките си на различни места. Когато се обърнете към даден сайт сървърът изпраща заявка към браузъра да намери създаден преди това бисквитка . В отговор на запитването браузърът изпраща информацията на бисквитката.

Защо са необходими бисквитките?

-ако сте регистриран потребител на даден уеб сайт по този начин се идентифицира вашата самоличност

- благодарение на него не е необходимо непрекъснато да попълвате формуляри или да се пререгистрирате.

-записват на хард диска ви вашето потребителско име и парола, които използвате всеки път при влизане в сайт.

-някои бисквитки записват покупките, които правите в онлайн магазините, следи се колко потребители посещават определени сайтове и т.н.

Откъде идват заплахите?

Бисквитката на практика представлява база с данни,но с вашите данни! Къде сте били и какво или кои страници сте посещавали?Бисквитките съдържат URL на сайта и кодове, които показват кои страници сте посетили. Ако сте въвели e-mail адрес в сайта той също може да присъства в бисквитката.

Посредством бисквитките може да се изведе цялата история на вашето сърфиране и действия в Мрежата, което вреди пряко на нашата анонимност. Някои компании тайно създават бисквитки на нашият хард диск с маркетингова цели или с цел СПАМ.Бисквитките могат да съдържат следната информация- потребител, компютър, уеб браузър и, преди всичко, домейн, обслужван от уеб сървъра, откъдето произхождат. И както с всякакви други лични данни и тези могат да станат обект на атака. Като бисквитките могат да бъдат откраднати или "отровени".

Видове бисквитки

- Постоянни. Постоянните или записани бисквитки остават на нашият компютър, след като затворим браузъра си. Уеб сайтовете ги използват за съхраняване на информация, например вашето име и парола за влизане, така че да не е необходимо да се регистрираме всеки път, когато посетим даден сайт. Постоянните бисквитки могат да останат на нашият компютър неопределено време.

-Временни. Временните или сесийни бисквитки се премахват от нашият компютър, след като затворим браузъра си . Уеб сайтовете ги използват за съхраняване на временна информация.Временните cookies се изтриват след като затворим прозореца на браузъра си(приключване на сесията).

Спонтанно възниква въпросът може ли да се забранят изцяло бисквитките ? Да. Но тогава просто няма да имаме достъп до доста от сайтовете т.е. това не е решение.

Какво е решението ?

1.Използване на помощни програми, които премахват бисквитките от нашият хард диск, като повечето предлагат комплексни услуги, като чистене на системният регистър, триене на времени файлове и т.н.

2.Използване на анонимни проксита за сърфиране.

3. Като използваме настройките, които ни предлага всеки един уеб браузър.

Как да изтрием бисквитките?

Internet Explorer 7:

* Отворете меню "Tools" в лентата с инструменти. |Инструменти|

* Изберете "Internet Options".|Опции за Интернет|

* Под секцията "Browsing History", натиснете бутон "Delete".|Хронология на браузъра| |Изтрий|

* Изберете опцията за изтриване на бисквитки (cookies)"Delete"

Internet Explorer 6:

* Отворете меню "Tools" в лентата с инструменти.

* Изберете "Internet Options".

* В секцията "Temporary Internet Files"|Временни Интернет файлове|, натиснете "Delete Cookies".|Изтрий бисквитките|

Firefox:

* Отворете меню "Tools" в лентата с инструменти.

* Изберете "Clear Private Data".|Изчистване на историята|

* Уверете се, че "Cookies" е избрано.

* Натиснете "Clear Private Data Now".

Opera:

* Отворете меню "Tools" в лентата с инструменти.

* Изберете "Preferences".

* Изберете "Advanced".

* Изберете опцията "Cookies".

* Изберете "Manage Cookies".

* Изберете уеб сайта, за който искате да изчистите бисквитките (cookies).

* Изберете опцията "Delete".

Ако браузъра ви е друга версия погледнете тук:

. . http://www.google.com/support/accounts/bin/answer.py?hl=bg&answer=32050

Ако се чудите коя версия ви е браузъра за Internet Explorer кликнете върху ,,Help" (Помощ) и след това - върху ,,About Internet Explorer" (Всичко за Internet Explorer).

За да видите версията, във Firefox: в Windows кликнете върху ,,Помощ" и след това - върху ,,Относно Mozilla Firefox"

За потребители на Mozilla Firefox:

1. От меню изберете " Tools "

2. Кликнете върху " Settings "

3. Изберете " Personal Data "

4. Задайте "Keep Cookies"|Разрешаване на бисквитки| да показва "until I close Firefox" (“докато затворя Firefox”)

.

За Microsoft Internet Explorer:

1. От меню "Tools" изберете "Internet Options"

2. Кликнете върху табулатора "Privacy" и след това натиснете бутона "Advanced"

3. Кликнете върху "Override automatic cookie handling"| Не използвай автоматично управление на бисквитките|

4. Задайте блокиране ("Block") на "first party" и "third party cookies”

5. Изберете "Always allow session cookies"|Винаги разрешавай сесия с бисквитки|. Именно тези са временните бисквитки.

.

Тези опции ще позволят унищожаване на бисквитките при затваряне на работата ви с браузъра. В следващата статия ще разгледам използването на анонимните проксита, които също са добра алтернатива.